みなさんの会社では、すでに何らかの情報セキュリティ対策をされていると思います。でもちょっと待ってください、その対策は本当に適正に行われていますか?適正な対策を行うためには、まず「情報セキュリティポリシー」を策定する必要があります。これは情報セキュリティ対策の〈根幹〉となるものです。

そこで今回は、情報セキュリティポリシーとは何かをわかりやすく解説していきます。「これまであまり気にせずに対策をしてきた」という方もぜひ参考にしていただければと思います。

今回のお悩み

情報セキュリティポリシーとは何かを正しく理解し、その必要性や策定するメリットを把握したい。策定する方法や運用のポイントについても具体的に知りたい。

私が解説します!

「情報セキュリティポリシーという言葉を初めて聞いた」という方にも、わかりやすく説明します。正しい情報セキュリティ対策によって自社の信用度をアップさせましょう。

目次

( 1 ) 情報セキュリティポリシーとは?

情報セキュリティポリシーとは、「企業や組織が定める情報セキュリティに関する方針や行動指針」を指します。つまり「わが社ではこのような情報セキュリティ対策をしていますよ」ということを明文化したもの(文書)です。

どのような情報セキュリティ対策を行えばよいかは、業種や業態、あるいは企業規模などによって異なります。そのため自社に合った情報セキュリティポリシーを策定することが重要となってくるのです。

情報セキュリティの3要素

総務省の「国民のためのサイバーセキュリティサイト」では、情報セキュリティポリシーを「情報の機密性や完全性、可用性を維持していくために規定する組織の方針や行動指針をまとめたもの」と定義しています。

機密性、完全性、可用性という3つの言葉が使われています。これらは「情報セキュリティの3要素」と呼ばれ、それぞれの英語の頭文字を取って「情報セキュリティのCIA」と呼ばれることもあります。

●機密性(Confidentiality)

情報にアクセスすることが認可されたものだけがアクセスできることを確実にすること。

●完全性(Integrity)

情報および処理方法の正確さおよび完全である状態を安全防護すること。

●可用性(Availability)

認可された利用者が、必要なときに情報にアクセスできることを確実にすること。

この3つを担保することが、情報セキュリティポリシーを策定するうえでは欠かせません。

参照:総務省「国民のためのサイバーセキュリティサイト_情報セキュリティポリシーの策定」( 2 ) 情報セキュリティポリシー策定の必要性・メリット

そもそも、なぜ情報セキュリティポリシーを策定しなければならないのでしょうか。あらためて、その必要性について考えてみることにしましょう。

企業は規模の大小にかかわらず、必ず何らかの情報資産(※1)を持っています。具体的に言えば、顧客情報、個人情報、取引や販売の履歴、製品の設計図や仕様書、さらにそれらの情報にアクセスするためのIDやパスワードなどです。

特にDXの推進に取り組む企業にとって、こうした情報資産はビジネスの生命線です。自社にとって何が情報資産なのか、保護すべきものを明確にする作業から、情報セキュリティポリシーの策定はスタートするとも言えるでしょう。

情報資産は、常にサイバー攻撃や不正アクセスなど内外の脅威にさらされています。情報セキュリティポリシーを策定することで、それらを適切に守ることができるようになります。

サイバー攻撃のニュースが後を絶たず、情報セキュリティの概要やリスクへの関心が高まっています。以下の記事では情報セキュリティの3大要素やリスクに加え、情報セキュリティ事故の事例や対策方法をまとめています。ぜひご一読ください。

情報セキュリティポリシー策定の3つのメリット

情報セキュリティポリシーを策定することで得られる主なメリットとして以下の3点をご紹介します。

①信用力・ブランド力の向上

情報セキュリティポリシーは一般的に、すべてのステークホルダー(※2)に対して公開されます。そうすることで社会的に信頼を生み、企業のブランド力を高めます。

②社内の情報セキュリティ意識の向上

自社の情報セキュリティに関する方針が明文化されることで、従業員の意識が向上します。メール誤送信など人為的な「うっかりミス」の防止にも効果があるでしょう。

③トラブル時の迅速な対応力の向上

セキュリティインシデント(※3)が発生した場合、必要な処置があらかじめ理解できていると、迅速な対応が可能になります。また地震、豪雨、雷などの災害時も含めて、いざというときにどのように行動すればよいのか事前に把握しておくことは、危機管理能力を高めるという意味でも有効です。

※1 情報資産:組織または個人が保有し、価値を持つ情報。および関連する資源のこと。※2 ステークホルダー:株主、取引先、従業員、さらには金融機関や行政機関など、企業にとってあらゆる利害関係者を指す。

※3 セキュリティインシデント:マルウェア感染、情報漏洩など、企業の安全性を脅かす事象のこと。

( 3 ) 情報セキュリティポリシーの具体的な内容

では、情報セキュリティポリシーにはどのようなことを記載すればよいのでしょうか。一般的に情報セキュリティポリシーは、「基本方針」「対策基準」「実施手順」の3つで構成されます。それぞれについて詳しく解説します。

●基本方針/理念・目的・目標の明示

世間に対して、「わが社では情報セキュリティ対策にしっかり取り組みますよ」と宣言する、いわばステートメントです。その企業や組織にとっての共通の理念・目的・目標など、情報セキュリティに関する基本的な考え方を示します。情報セキュリティポリシーの対象範囲や、違反への対応などについても明記します。

情報セキュリティポリシーを構成する「情報セキュリティ基本方針」について、詳細や作成方法については、以下の記事でご紹介しています。

●対策基準/ガイドラインづくり

対策基準とは、いわゆるガイドラインに相当するものです。遵守事項や判断基準など、想定されるさまざまな情報セキュリティリスクに対して、どのような対策を行うかを記載します。例えばサイバー攻撃を防ぐためにセキュリティツールを導入するといった具体的な対策を考え、それに沿った業務の進め方を決定します。

企業によっては、コロナ禍や働き方改革によって定着したテレワークも視野に入れておかなければなりません。テレワークはシャドーIT(※4)などのリスクがあるため、それらも踏まえて明確なガイドラインを決めておく必要があります。

●実施手順/マニュアルづくり

最後に、具体的な実施手順を決めます。いわば、情報セキュリティポリシーを運用するためのマニュアル作成です。全社的に実行するべきことと、業務や部署ごとに実行するべきことを明記しましょう。

また情報セキュリティポリシー策定とあわせて、今後は情報セキュリティに関する教育を定期的に行っていくことも忘れてはなりません。そのやり方や教材、回数や頻度、対象者、効果を測る方法なども細かく決めておくことをおすすめします。

( 4 ) 情報セキュリティポリシーの策定方法

さて、経営者の方が「自社でも情報セキュリティポリシーを策定しよう」と思ったとき、どんなことから始めればよいのでしょうか。会社によって事業内容は異なるため、公開されている他社の情報セキュリティポリシーをそのまま流用するというわけにはいきません。そんなとき役に立つのが、IPA(独立行政法人 情報処理推進機構)が公開している「中小企業の情報セキュリティ対策ガイドライン」です。

このガイドラインは、情報セキュリティ対策がなかなか進まない中小企業および小規模事業者を想定読者としていることが大きな特徴です。ITに詳しくない経営者の方にもわかりやすく丁寧にまとめられており、そのうえで実行が可能な施策についても触れられています。これを参考にして、基本方針→対策基準→実施手順と考えていきましょう。

参照:IPA(独立行政法人 情報処理推進機構)「中小企業の情報セキュリティ対策ガイドライン第3.1版」経済産業省が策定するガイドラインも参照

また経済産業省でも、IPAとともに「サイバーセキュリティ経営ガイドライン」を策定していますので、あわせて参考にしていただければと思います。こちらは大企業および中小企業のうち、ITに関するシステムやサービスなどを供給する企業および経営戦略上ITの利活用が不可欠である企業の経営者が対象です。

このガイドラインの38ページには「付録B」として、サイバーセキュリティ対策を実践するうえで参考になる情報源や資料がまとめられていますので、確認するとよいでしょう。

記述は「具体的」かつ「わかりやすく」

記載に際して気をつけておきたいのは、「記述は具体的に」そして「わかりやすく」ということです。

情報セキュリティポリシーは、経営者やセキュリティの担当者だけが守るルールではありません。すべての従業員に周知され、遵守されてこそ意味のあるものとして機能します。ITやセキュリティに関する知識量は人それぞれなので、誰が読んでもわかりやすい記述を心がけることが大事です。内容が理解できてこそ、ルールを守ろうという意識も高まります。

また誰もが正しく実践できるように、何をどうすればいいのか具体的に書くことも重要です。例えばパスワードの設定も、「長くて複雑なものにする」と曖昧な記述にするのではなく、「10文字以上、英字の大文字と数字もそれぞれ1つ以上入れる」「3カ月ごと更新する」というように具体的に定めます。

体制の整備と責任者の決定

情報セキュリティポリシーは、一人だけで策定できるものではありません。できればチームを組んで、もしくは複数のメンバーで推進することをおすすめします。例えば経営者が一人で勝手に決めてしまった場合、現場の実情に沿わないものになり、形骸化してしまうこともあり得ます。

社内のリソースだけで作るのが難しいと感じたら、外部のコンサルタントを活用するのもよいでしょう。ただしあくまで主体は「社内」で、現場の視点を失わないことが大切です。

そのうえで誰が責任者なのかを明確にしておく必要もあります。最近は情報セキュリティポリシーの策定に際して、CISO(Chief

Information Security

Officer=最高情報セキュリティ責任者)というポジションを設置することもあります。現場任せにするのではなく、経営層が積極的に情報セキュリティ対策にかかわる姿勢が求められているのです。

( 5 ) 情報セキュリティポリシーの運用方法

情報セキュリティポリシーは一度作ったらそれでおしまいというものではありません。むしろ最初から完璧な情報セキュリティポリシーをめざすのではなく、少しずつ改善しながら作り上げていくものと捉えましょう。

先に紹介したIPAのガイドラインでも、情報セキュリティ対策は以下の4つのステップが示されています。

Step1 まず始めましょう

↓

Step2 現状を知り改善しましょう

↓

Step3 本格的に取り組みましょう

↓

Step4 改善を続けましょう

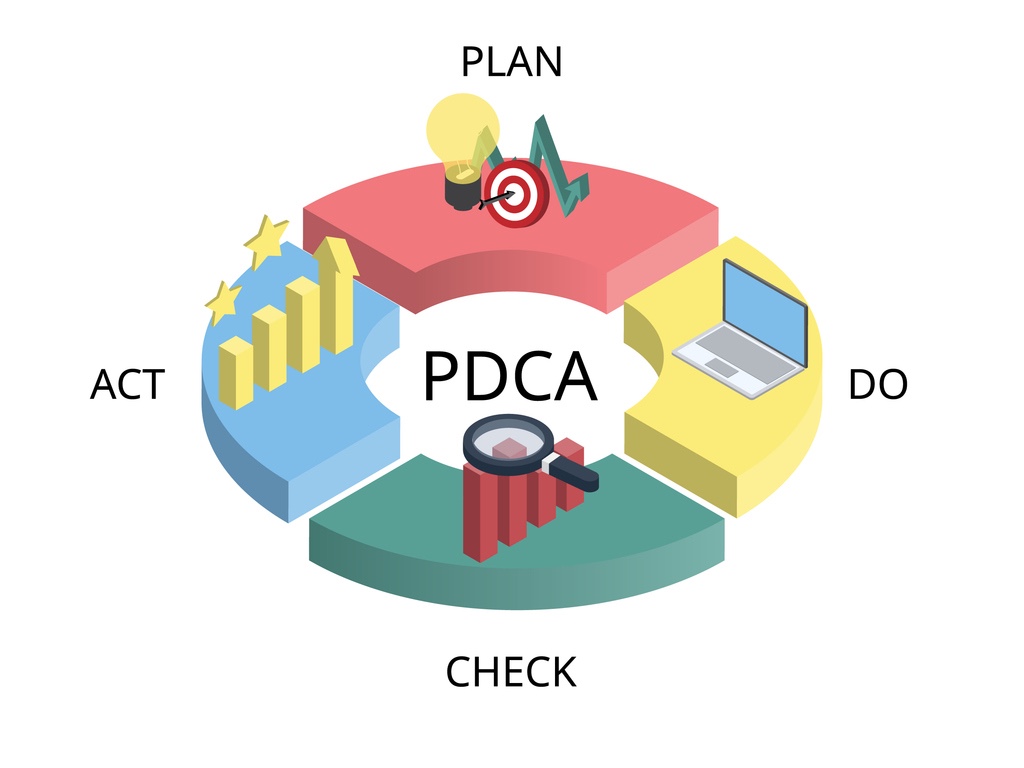

これは、業務改善などのために多くの企業で活用されている「PDCAサイクル」のイメージと似ています。情報セキュリティポリシーの運用を、このPDCAサイクルに当てはめてみましょう。

●Plan(計画)

自社の現状に合った情報セキュリティポリシーを策定します。

●Do(実行)

情報セキュリティポリシーを遵守するとともに、従業員教育を実施します。

●Check(評価)

どこかに問題点がないか洗い出し、従業員へのヒアリングも行います。

●Action(改善)

これまでのプロセスで得た知見をフィードバックします。

このようなサイクルの中で業務管理や品質管理の精度が高まっていくということは、ビジネスパーソンのみなさんならよくご存じだと思いますが、情報セキュリティポリシーも同様です。改善を繰り返すことで、よりよいものになっていきます。

もちろん、デジタル技術の進歩や法律の改正など、時代・社会の変化によっても内容の改善は求められます。まずはあなたの会社のできることから始めてみませんか?

( 6 ) まとめ

今回は、「今すぐ知りたい情報セキュリティポリシーとは?」と題して、その必要性やメリット、内容や策定方法などを紹介してきました。

DXの推進に取り組む企業が増える一方で、サイバー攻撃が多様化・巧妙化し、情報漏洩や不正アクセスなどのリスクがどんどん高まっている現在、企業にとって情報セキュリティ対策は欠かせません。そしてそれを適切に行うためには、情報セキュリティポリシーの策定が重要です。情報セキュリティポリシーを策定して公開することは、取引先などステークホルダーの信用度を高め、企業のブランド力を向上させることにつながります。

サクサでは、情報セキュリティに関する中堅・中小企業の課題を解決するツールを多数ご用意しています。お気軽にお問い合わせください。

また、情報セキュリティポリシーを策定するうえで参考になるお役立ち資料も提供しています。ぜひ、ご活用ください。

課題解決に役立つ資料はこちら!

経営課題におけるトレンド情報や課題解決にお役立ていただける資料をまとめております。

ぜひ一度お読みください。