2024年は情報漏洩が過去最多の水準となり、上場企業だけでも189件の個人情報漏洩・紛失事故が発生しました。さらに個人情報保護委員会への報告件数も2万1,007件と前年度比58%増となるなど、情報漏洩の脅威は深刻化の一途をたどっています。

近年は多くの企業や自治体がセキュリティインシデントを公表している状況で、今のところ自社では被害がないからと安易に考えていると、「まさか自社でも…」という可能性も否定できません。本記事では、最新の統計データと実際の事例をもとに、情報漏洩の原因から具体的な対策まで詳しく解説します。

目次

( 1 ) 情報漏洩とは?

情報漏洩の定義と発生するシーン

情報漏洩は問題だと認識はしていても、そもそも漏洩してはいけない情報が何なのか、詳しく理解していなければ防ぎようがありません。

情報漏洩とは、企業・組織が管理すべき重要な情報が、何らかの原因によって権限のない第三者に流出してしまう事態を指します。流出の経路はさまざまで、サイバー攻撃による外部からの侵入、従業員・関係者による内部情報の持ち出し、メールやチャットでの誤送信など、多様なケースがあります。現代では、デジタル化により企業が保有するデータ量が急激に増加しており、それに伴って情報漏洩のリスクも高まっています。特に2024〜2025年にかけて、AIの業務利用拡大による新たな情報漏洩リスクも顕在化しており、AI利用に関するガイドラインの策定やセキュリティツール導入の必要性が高まっています。

情報漏洩によって生じるリスクと影響

情報漏洩が発生すると、企業は以下のような深刻な影響を受けます。

経済的損失

- 2024年の調査によると、サイバーインシデント被害企業の平均被害額は73万円

- 大規模な情報漏洩では数億円規模の損害も発生

- 売上減少、システム復旧費用、損害賠償費用など多岐にわたる

社会的信頼の失墜

- 顧客や取引先からの信頼失墜

- ブランド価値の毀損

- 株価下落(上場企業の場合)

業務への影響

- システム停止による事業中断

- 復旧までの期間は平均5.8日

- 従業員の業務効率低下

法的リスク

- 個人情報保護法による行政処分

- 改正個人情報保護法では最大1年以下の懲役または100万円以下の罰金

- 民事訴訟リスク

情報漏洩の対象となる主な情報の種類

情報漏洩の対象となる情報とは大きく以下の3つを指します。企業はこれらの情報を保護する責任と義務があります。

個人情報

氏名・住所・電話番号・メールアドレスなど、生存している個人を特定できる情報のことです。顔写真・指紋・パスポート番号・各種保険証・運転免許証・マイナンバーなど、個人を識別できるものも該当します。2024年4月の改正個人情報保護法では、仮名加工情報(※1)や匿名加工情報(※2)の取り扱いルールも厳格化されました。

※1:仮名加工情報:他の情報と照合しない限り特定の個人を識別できないように加工した個人に関する情報 ※2:匿名加工情報:特定の個人を識別することができないように個人情報を加工して得られる個人に関する情報であって、当該個人情報を復元することができないようにしたもの顧客情報

自社の顧客に関する情報のことです。BtoCの場合は顧客の個人情報のほかにクレジットカード番号、購入履歴などの情報も含みます。BtoBの場合はその法人の担当者の属性はもちろん、契約内容など事業にかかわる重要な顧客データ全般を指します。

機密情報

企業が事業を運営するうえで秘匿しておくべき情報のことです。製品やサービスの企画・開発情報から人事や給与に関する内部情報まで、外部に開示することで会社に損害が生じる可能性のある情報を指します。近年はAI開発に使用する学習データや、リモートワークに伴う社内システムへのアクセス情報なども重要な機密情報として扱われています。

中には法律によって保護が義務づけられているものもあります。2022年4月に全面施行された「改正個人情報保護法」では、個人情報の取り扱い厳格化、漏洩時の通知の完全義務化など、ルールがより厳しくなりました。報告義務違反などの法令違反に対する罰則・罰金といったペナルティ強化については、いち早く2020年12月に施行されています。

情報は、企業にとって守るべき大事な資産といえます。

また、関連する法律として、サイバーセキュリティに関する施策を総合的かつ効率的に推進するための「サイバーセキュリティ基本法」、不正アクセス行為やそれらにつながる行為などを禁止する「不正アクセス行為の禁止等に関する法律(不正アクセス禁止法)」なども定められています。

( 2 ) 情報漏洩が企業に与える脅威

2024年度の統計データを見ると、情報漏洩の脅威はかつてないほど深刻化しています。年間2万1,007件の個人情報漏洩等事案が報告されており、前年度比58%増となっています。

特に中小企業では、「自社は狙われないだろう」という思い込みが危険です。実際には、大企業と比べてセキュリティ対策が手薄な中小企業こそ、サイバー攻撃の標的となっています。情報漏洩が発生すると、事故対応をはじめ取引先や顧客への説明、原因究明などに追われて本来の業務が中断されてしまいます。また、ランサムウェア(※3)などのサイバー攻撃者からの金銭の要求、売上の減少など経済的損失を被る可能性もあります。情報漏洩による企業への影響は、単なる金銭的損失にとどまりません。デジタル社会において情報は企業の重要な資産であり、情報漏洩は企業の存続にかかわる問題となります。特に個人情報を大量に扱う企業では、一度の重大な情報漏洩事故で事業継続が困難になるケースも珍しくありません。

情報漏洩によって社会的な信頼を損なうと、ブランド力や市場での競争力を失うことにつながります。さらに、法的な賠償責任、罰金などのリスクが発生する場合もあります。

※3 ランサムウェア:パソコンやデータなどに制限をかけ、解除と引き換えに身代金(ランサム)を要求する攻撃。( 3 ) 情報漏洩の種類と原因

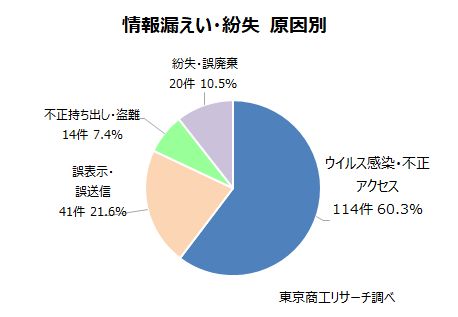

情報漏洩はなぜ起きるのでしょうか。東京商工リサーチの調査結果によると「個人情報漏えい・紛失事故」の主な原因は、以下の3つに分類されます。

| 種類 | 原因 |

|---|---|

| 外部要因 | ランサムウェアや標的型攻撃などのサイバー攻撃や、脆弱性を狙った不正アクセスなど |

| 内部要因 | 従業員などの内部不正による情報の窃取や持ち出し、改ざんや破壊・削除、盗難など |

| ヒューマンエラー | メール・FAXの誤送信やWebサイトなどへの誤表示、書類や記録媒体の紛失・置き忘れ・誤廃棄など |

参照:東京商工リサーチ_TSRデータインサイト「2024年上場企業の「個人情報漏えい・紛失」事故 過去最多の189件、漏えい情報は1,586万人分」

参照:東京商工リサーチ_TSRデータインサイト「2024年上場企業の「個人情報漏えい・紛失」事故 過去最多の189件、漏えい情報は1,586万人分」

サイバー攻撃による情報漏洩

不正アクセス

不正アクセスは、サイバー攻撃の中でも代表的な手口の一つであり、認証情報の不正利用が主な手法です。攻撃者は、フィッシングサイトやマルウェアを通じて窃取した認証情報を悪用し、企業のシステムに不正ログインします。また、パスワードリスト攻撃や総当たり攻撃など、複数の手法を組み合わせて認証情報を不正に取得しようとします。

ランサムウェア攻撃

2025年も引き続き企業への最大級の脅威となっており、攻撃者はVPN(※4)の脆弱性やフィッシングメールを通じて企業ネットワークに侵入します。侵入後にネットワーク内の重要なデータを暗号化し、復旧のために金銭(身代金)を要求します。最近の攻撃では、データを暗号化するだけでなく、窃取した機密情報を公開すると脅す二重恐喝の手法も広く使われるようになっています。

標的型攻撃

特定の企業や組織を狙った巧妙な攻撃で、長期間にわたって潜伏し、重要な技術情報や機密情報、顧客情報などを段階的に窃取します。標的型攻撃は業務メールや文書を装って送信されることが多く、従業員が誤ってマルウェアに感染するリンクやファイルを開くことで始まります。一度侵入されると、システムの監視をかいくぐり、発見が遅れた場合、甚大な被害になる恐れがあります。

AIによる情報漏洩

ChatGPTをはじめとする生成AIツールの業務利用が拡大するにつれて、新たな情報漏洩リスクも指摘されています。従来のサイバー攻撃とは異なる、AI特有の危険性を理解することが不可欠です。まず、AIツールに顧客データや開発中の商品情報など機密情報を入力することで、外部に漏れるリスクがあります。また、悪意のある指示をAIに与えることで、本来アクセスできない情報を取得するプロンプトインジェクション(※5)にも注意が必要です。

※4 VPN:Virtual Private Networkの略。インターネットをはじめとするネットワーク上に仮想的な専用ネットワークを構築して行う通信のこと。 ※5:プロンプトインジェクション:生成AIに意図的に誤作動を起こさせるような指示(プロンプト)を与えてAIの出力を操作し、不正に情報の取得や不適切なコンテンツの出力をする攻撃手法( 4 ) 情報漏洩の事例

ここからは実際に企業で起きた情報漏洩事故の事例を5つ紹介します。

事例1:脆弱性を狙ったランサムウェアによる攻撃(2024年6月)

2024年6月8日、大手出版社が大規模なランサムウェア攻撃を受けました。攻撃者はデータセンター内の複数サーバを標的とし、主要サービスが長期間停止しました。25万件以上の個人情報、一部取引先との契約書、社内文書などが流出したと発表しました。

事例2:VPN機器の脆弱性を狙ったランサムウェア攻撃(2024年5月)

大手印刷会社がランサムウェア攻撃を受け、その結果、個人情報が流出しました。氏名および住所に加え、確定拠出年金やローン残高などの金融情報、税務情報の流出も確認されています。さらに流出した情報がダークウェブ上に公開される二次被害もあったと発表しました。

事例3:内部不正による顧客情報流出(2023年10月)

大手通信業グループ会社の業務委託先の元派遣社員が、委託元である民間事業者30社、独立行政法人1機関および地方公共団体38団体の顧客または住民などに関する個人データなど約928万件もの顧客情報を不正に持ち出し、名簿業者に売却しました。情報の持ち出しにはUSBメモリが使用され、検知する仕組みやアクセスログの監視などがなかったことが原因と発表しました。

事例4:サプライチェーン攻撃による情報漏洩(2023年10月)

大手インターネット通信会社の業務委託先企業のPCがマルウェアに感染したことが契機となり、不正アクセスの被害に遭い、登録ユーザー、取引先、従業員の約52万人分の個人情報が流出したと発表しました。委託先企業と共通の認証基盤システムを使用していたことがサプライチェーン攻撃の侵入経路となり被害につながりました。

事例5:AIによる情報漏洩(2023年4月)

大手システム半導体企業の技術者がソースコードの開発に生成AIを利用した際、製造技術にかかわる営業秘密データを不用意に入力したため、他ユーザーが生成AIを使用した際に営業秘密データの情報が含まれた回答が出力される可能性が生じました。この事例により当該企業は生成AIの業務利用を禁止しました。

参照:個人情報保護委員会「報道発表資料」 参照:IPA(独立行政法人 情報処理推進機構)「情報セキュリティ白書2024」( 5 ) 情報漏洩したらどうする?対処法を紹介

ここでは情報セキュリティリスクを低減するために企業が行うべき対策と、万が一情報漏洩が発生してしまった場合の対処法を解説します。

情報漏洩を起こさないためには、企業として以下のような取り組みが必要です。

まず守るべき情報資産は何かを明確にし、どのようなことに気をつけて業務を行うか、情報セキュリティポリシーを策定しましょう。そのうえで従業員に対して、機器の取り扱い方やパスワードの強化、いざというときの対処方法など、情報セキュリティ教育を行い、知識と意識の向上を図ります。セキュリティ対策ツールの導入も有効です。例えば、対策に人員を割けない、コストがかけられないといった中小企業には、1台に複数のセキュリティ機能を搭載したUTMがおすすめです。外部・内部を問わず、さまざまな脅威から自社の情報資産を守ります。万が一データが流出しても内容を読み取られないよう、データの暗号化は不可欠です。また、従業員ごとに情報の閲覧や編集を制限するアクセス権限の適切な管理も欠かせません。近年ではAIツールを業務に使用する企業も増えてきているため、AIツールを業務に利用する際のガイドラインの策定も重要です。

上記の対策をしていても情報漏洩が起こる可能性はあります。情報漏洩が発生してしまった場合を想定し、以下を参考に対処法をあらかじめ検討しておきましょう。

| 01 | 状況把握と応急処置 | どのような情報が漏洩したのか、範囲や規模などを把握したうえで、サービスやシステムを停止し、ネットワークから切断・隔離を行う。さらに、証拠保存と記録を作成する |

| 02 | 被害の拡大防止 | 情報漏洩による影響を受ける可能性のある取引先や顧客などに報告する。パスワードの変更などの対応を依頼し、被害の拡大を最小限に食い止める |

| 03 | 情報公開と窓口の開設 | 情報漏洩について、経緯や被害状況の詳細や、その後の対応策などの情報をWebサイトやプレスリリースで公開する。問い合わせなどに対応する窓口も開設する |

| 04 | 適切な機関への報告 | 報告が義務化されている個人情報保護委員会をはじめ、場合によっては所管の省庁、警察、IPA(独立行政法人 情報処理推進機構)などに報告する |

| 05 | 再発防止策の実施 | 情報漏洩の原因を特定し、同様の事故が再発しないよう対策を講じる。セキュリティ対策の強化、システムのアップデートや見直し、従業員教育なども実施する |

自社だけで対応しきれない場合には、外部の専門家からサポートを受けることも検討しましょう。現状のセキュリティ対策の評価や適切なツールの提案などによって、より有効な対策が可能です。

( 6 ) よくある質問

Q1: 中小企業でも情報漏洩対策は必要ですか?

A1: はい、必要です。むしろ中小企業が標的になる傾向があります。2024年のIPA調査では、中小企業の約20%がサイバーインシデントを経験しており、平均被害額は73万円です。

Q2: AIツールを安全に使用するにはどうすればよいですか?

A2: 社内ガイドラインの策定、機密情報の入力禁止、オプトアウト設定の活用、企業向けプランの利用などが有効な手段です。特にChatGPTなどを使用する際は、履歴保存をオフにする設定が推奨されます。

Q3: 情報漏洩が発生した場合の報告期限は?

A3: 個人情報保護法では、個人の権利利益を害するおそれが大きい漏洩が発生した場合は、速やかに個人情報保護委員会へ報告します。実務上は、速報を原則5日以内、確報を原則30日以内(事案により最長60日)とする運用が示されています。

Q4: 情報漏洩の損害賠償はどの程度になりますか?

A4: 漏洩規模や情報の種類により異なりますが、1人あたり数千円から数万円の賠償が相場です。大規模漏洩の場合、総額で数億円になる事例も報告されています。

( 7 ) まとめ

情報漏洩の件数は年々増加しています。上場企業だけで189件、全体では2万件を超える報告があり、もはや「他人事」では済まされない状況です。その原因の多くは外部からのサイバー攻撃ですが、従業員による内部不正やうっかりミスなども少なくありません。情報漏洩を防ぐことで企業の信用度も高まります。適切な対策を講じたうえで、万が一の事態が起きてしまった場合にも備えておきましょう。中小企業においても、「自社は狙われない」という思い込みを捨て、自社のリスクレベルに応じた適切な対策を講じることが求められています。

サクサでは、記事で紹介したUTMをはじめ、情報セキュリティの課題を解決するツールや対策のご提案を通じて、中堅・中小企業の皆さまをサポートしています。お気軽にご相談ください。

SAXA-DX Naviでは、情報漏洩対策に有効なチェックリストなど、実務に役立つ資料を多数ご用意しています。ぜひ一度ご覧ください。

課題解決に役立つ資料はこちら!

経営課題におけるトレンド情報や課題解決にお役立ていただける資料をまとめております。

ぜひ一度お読みください。